×

![Buchcover ISBN 9783836271912]()

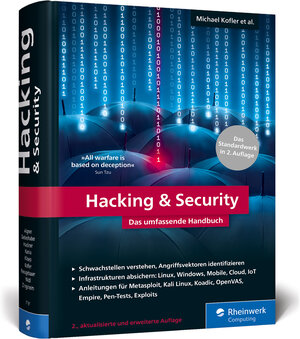

Hacking u. Security

Das umfassende Hacking-Handbuch mit über 1.000 Seiten Profiwissen. 2., aktualisierte Auflage des IT-Standardwerks

von Michael Kofler und weiterenIT-Security und Hacking sind zwei Seiten einer Medaille – wer das eine verstehen will, muss auch das andere kennen. Machen Sie sich also mit den wichtigsten Werkzeugen vertraut und verstehen Sie die Hintergründe der Bedrohungsszenarien aus dem Netz. Von der Absicherung des Active Directory bis zum Einsatz von Kali Linux, von der Suche nach Exploits bis zur Härtung von Webservern: Ein Team renommierter IT-Sicherheitsexperten zeigt Ihnen, wie Sie Ihre Infrastrukturen nachhaltig absichern und Angreifern einen Schritt voraus sind.

Aus dem Inhalt:

Aus dem Inhalt: